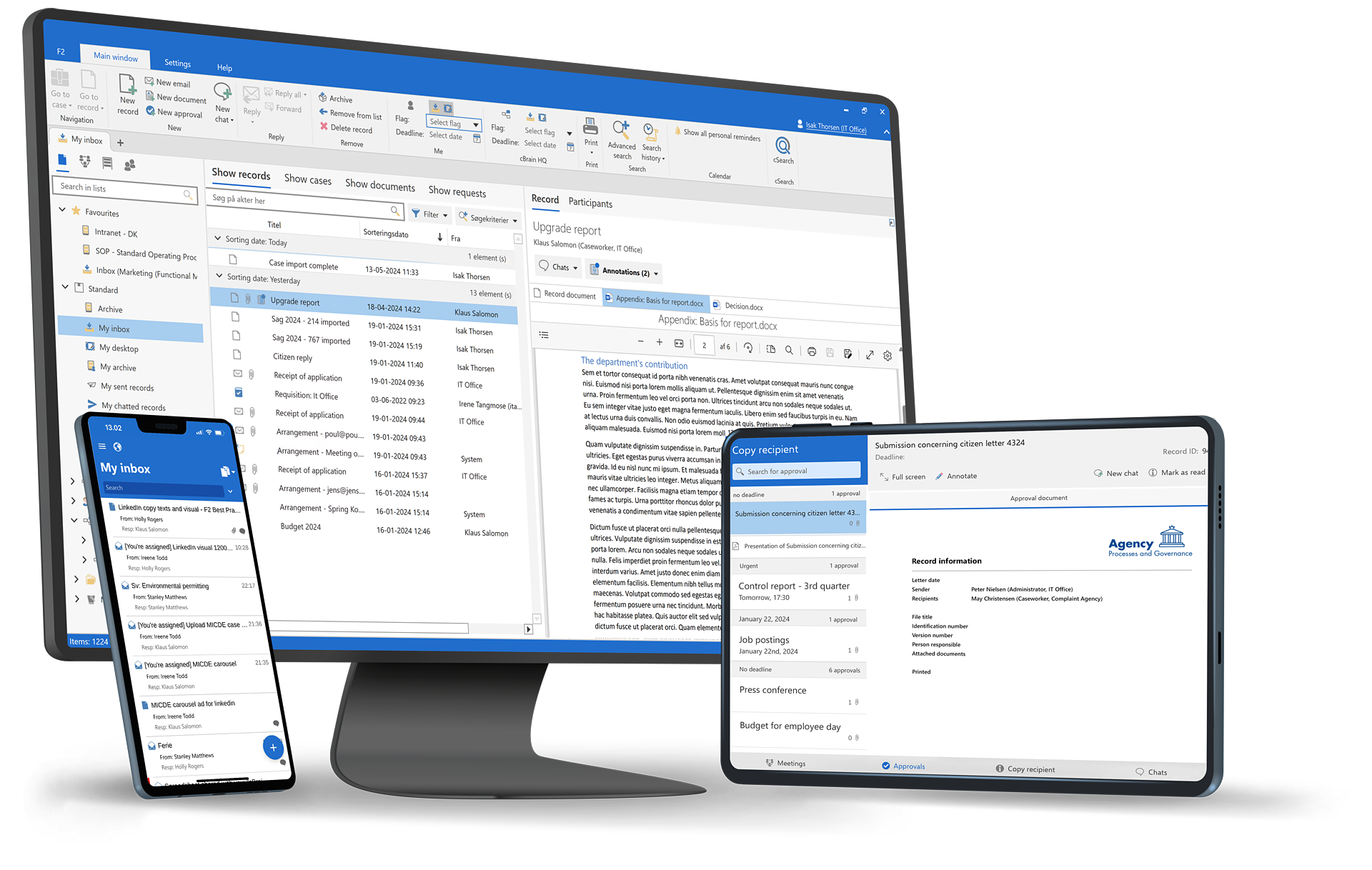

Das Ereignisprotokoll bietet Einblick in System- und Prozessereignisse und hilft Unternehmen dabei, das Verhalten zu verstehen, Probleme zu diagnostizieren und einen stabilen Betrieb aufrechtzuerhalten.

Operative Sichtbarkeit. Verfolgen Sie System- und Prozessereignisse.

Schnellere Problembehandlung. Identifizieren Sie Probleme schnell.

Stabiler Betrieb. Unterstützen Sie eine zuverlässige Servicebereitstellung.

System- und Prozessereignisse

Analysieren Sie das Systemverhalten bei Vorfällen.

Überwachen Sie die Ausführung von Workflows und Integrationen.

Unterstützen Sie Betriebsüberprüfungen und Systemzustandsprüfungen.

Nur autorisierte Benutzer können Veranstaltungsdaten einsehen.

Eventdaten werden sicher gespeichert und vor Manipulationen geschützt.

Ereignisprotokolle unterstützen betriebliche und behördliche Anforderungen.