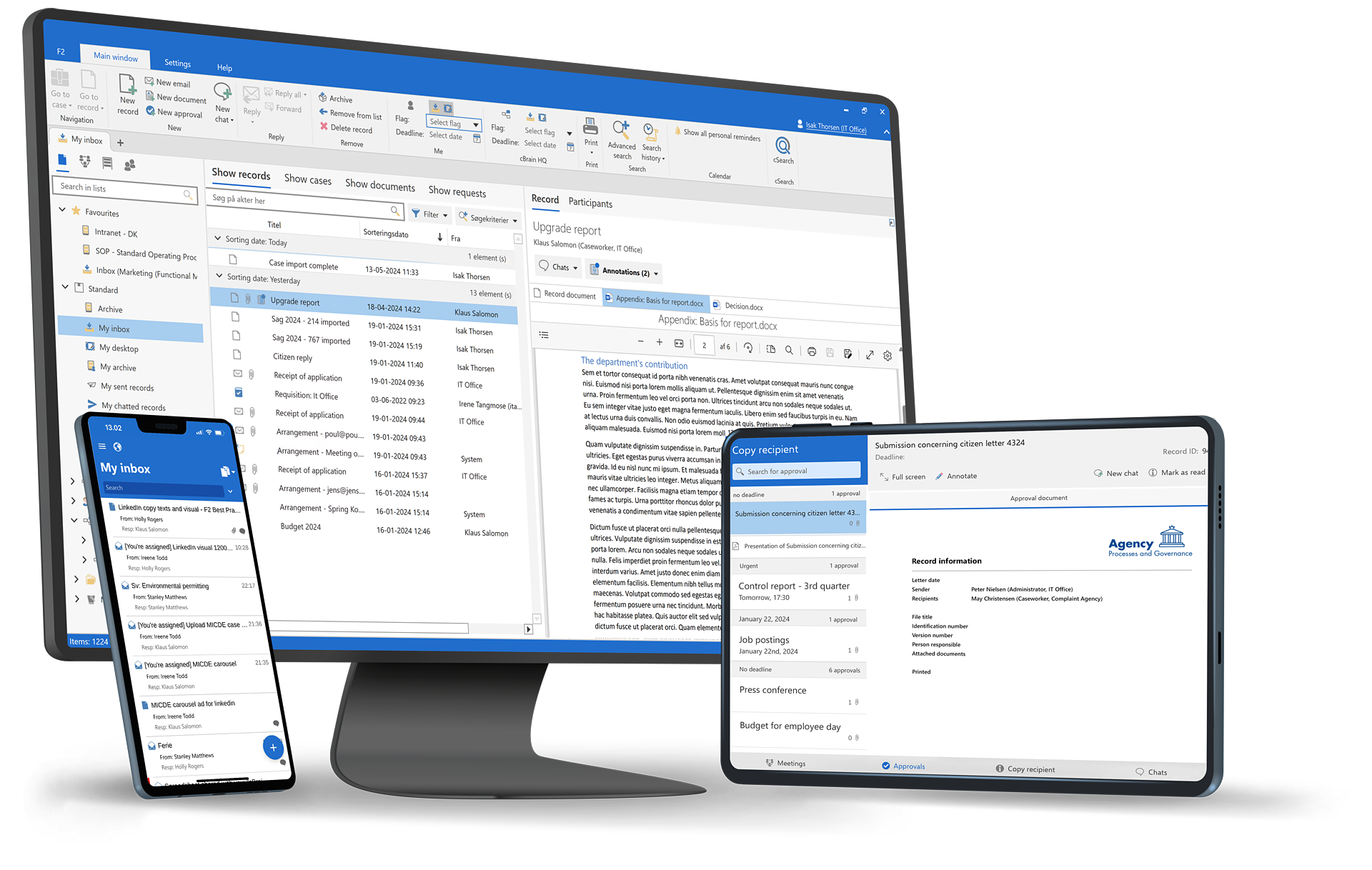

Die Systemanforderungen definieren die technischen Voraussetzungen für die Bereitstellung und den Betrieb von cBrain F2 und gewährleisten Stabilität, Leistung und Sicherheit vom ersten Tag an.

Klare Voraussetzungen. Definieren Sie die technischen Erwartungen im Voraus.

Vorhersagbarer Einsatz. Reduzieren Sie das Implementierungsrisiko.

Sicheres Fundament. Unterstützen Sie konforme Abläufe.

Anforderungen an die technische Grundlage

Bereiten Sie die Infrastruktur für die erste Implementierung vor.

Stellen Sie beim Upgrade von Umgebungen die Kompatibilität sicher.

Unterstützen Sie IT- und Sicherheitsbewertungen.

Die technischen Anforderungen entsprechen den bewährten Sicherheitsmethoden.

Die Systemeinrichtung unterstützt die Einhaltung gesetzlicher Vorschriften und Richtlinien.

Nur zugelassene Umgebungen und Konfigurationen werden unterstützt.