Das Auditprotokoll bietet eine vollständige, manipulationssichere Aufzeichnung der Benutzeraktionen und Systemereignisse und unterstützt so die Rechenschaftspflicht, die Einhaltung von Vorschriften und die Überwachung.

Vollständige Transparenz. Zeichne alle Aktionen automatisch auf.

Klare Rechenschaftspflicht. Verknüpfen Sie Aktionen mit Benutzern und Zeitstempeln.

Bereit für das Audit. Unterstützen Sie Inspektionen und Ermittlungen.

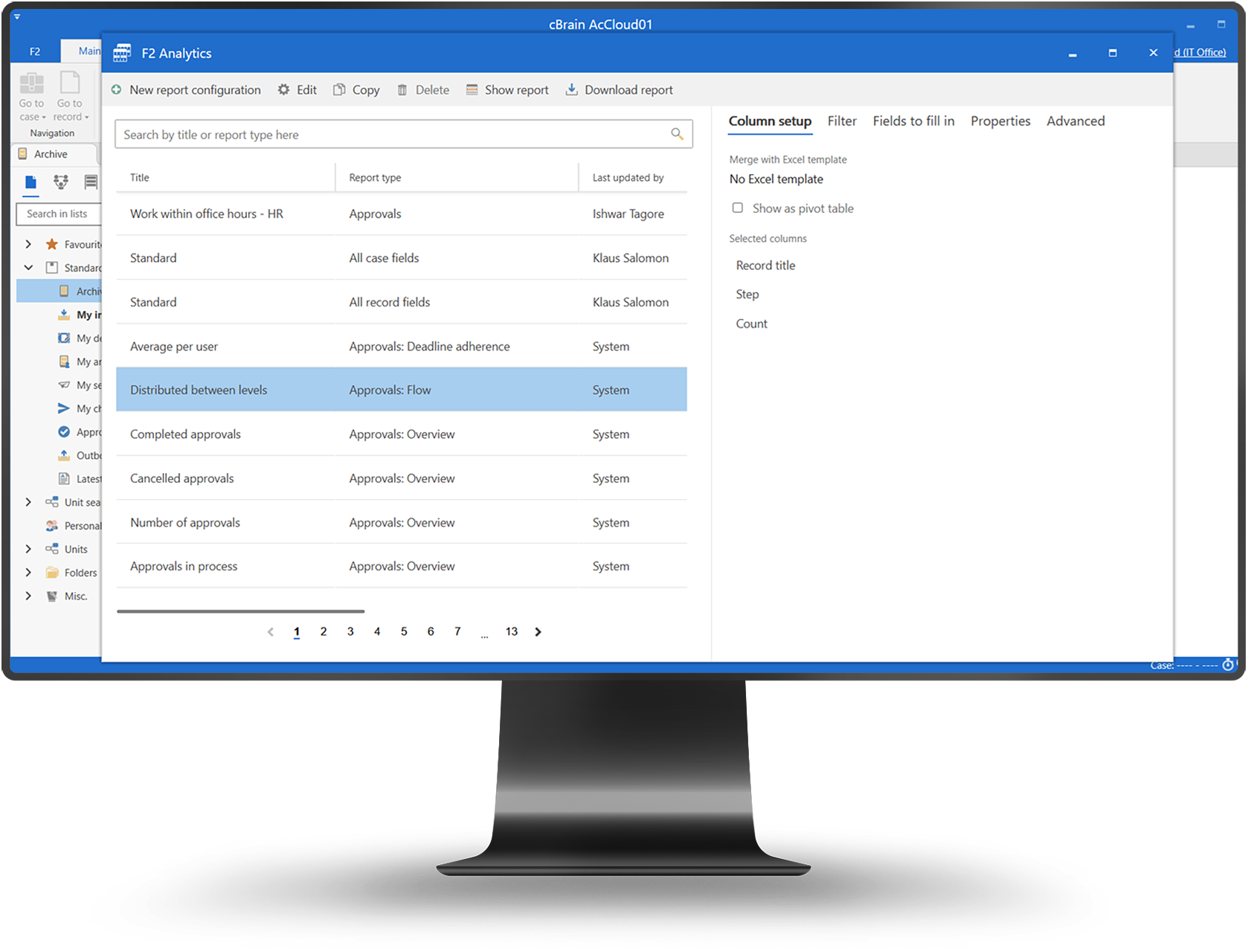

Zentralisierter Audit-Trail

Unterstützen Sie regelmäßige Compliance- und Governance-Überprüfungen.

Analysieren Sie Maßnahmen im Zusammenhang mit Fehlern oder Streitfällen.

Legen Sie Nachweise für Aufsichtsbehörden und Wirtschaftsprüfer vor.

Auditeinträge können nicht geändert oder gelöscht werden.

Nur autorisierte Rollen können Audit-Logs einsehen.

Protokolle unterstützen regulatorische und gesetzliche Anforderungen.