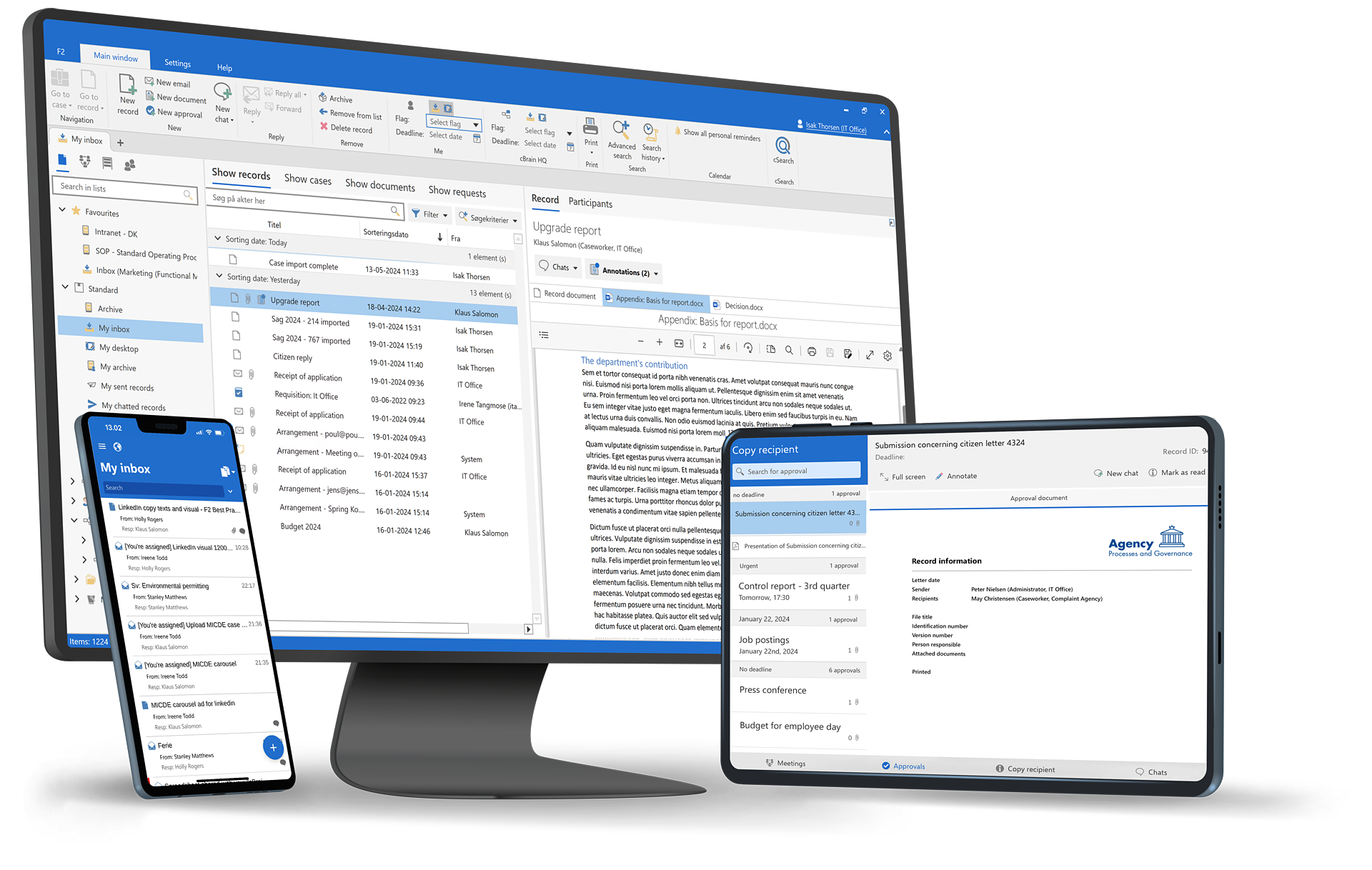

Integrationen ermöglichen einen zuverlässigen, kontrollierten Datenaustausch zwischen cBrain F2 und anderen Systemen und unterstützen die Interoperabilität, ohne die Sicherheit oder Kontrolle zu gefährden.

Offene Konnektivität. Verbinden Sie F2 mit den umliegenden Systemen.

Standardschnittstellen. Vermeiden Sie fragile benutzerdefinierte Integrationen.

Geregelter Austausch. Kontrollieren und verfolgen Sie den gesamten Datenaustausch.

Sichere Systemintegrationen

Integrieren Sie Fall-, Finanz- und Sektorsysteme.

Synchronisieren Sie Daten plattformübergreifend sicher.

Unterstützen Sie den schrittweisen Austausch älterer Systeme.

Alle Integrationen verwenden authentifizierten und autorisierten Zugriff.

Die übertragenen Daten werden gemäß den Sicherheitsrichtlinien geschützt.

Die Integrationsaktivität wird protokolliert und ist rückverfolgbar.