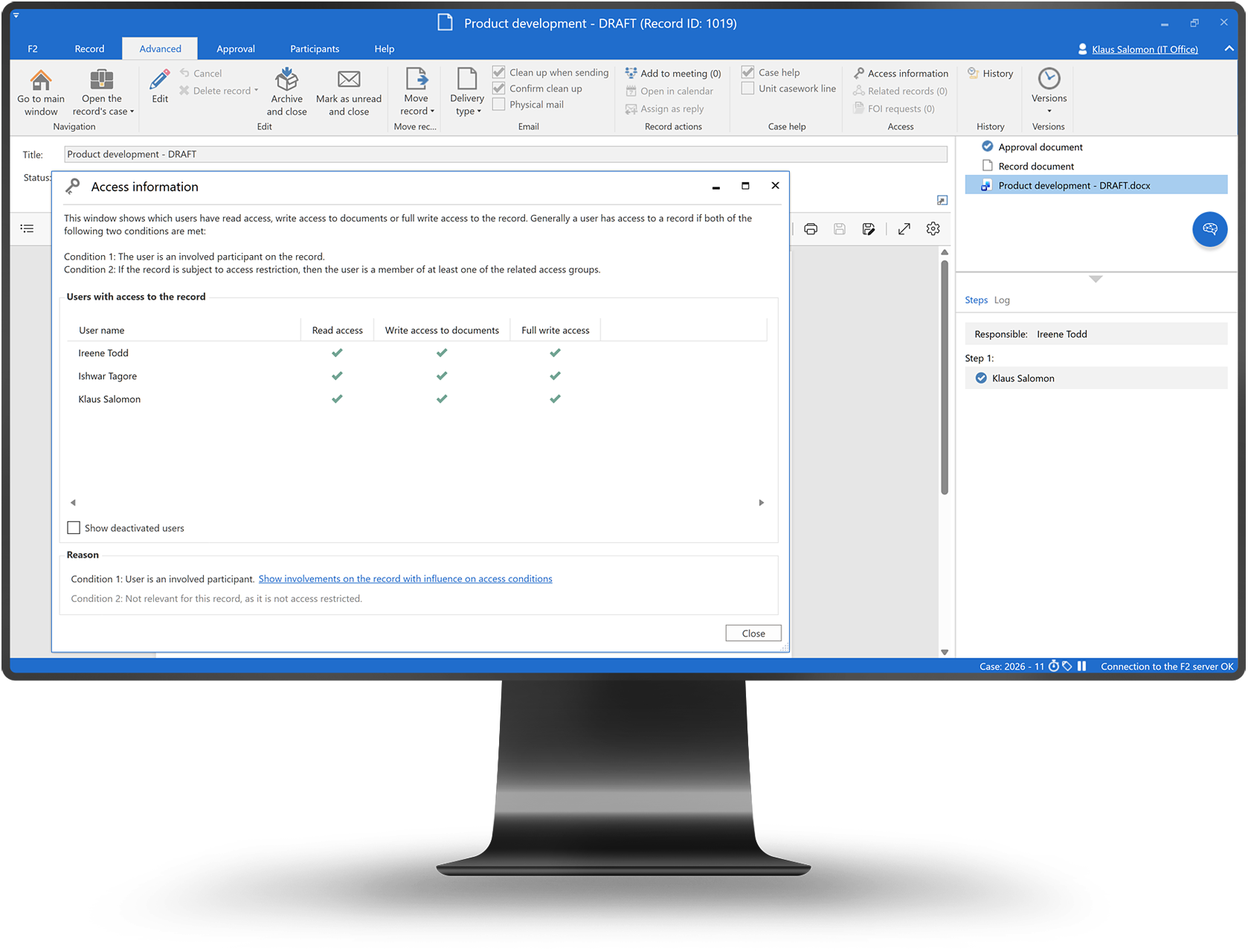

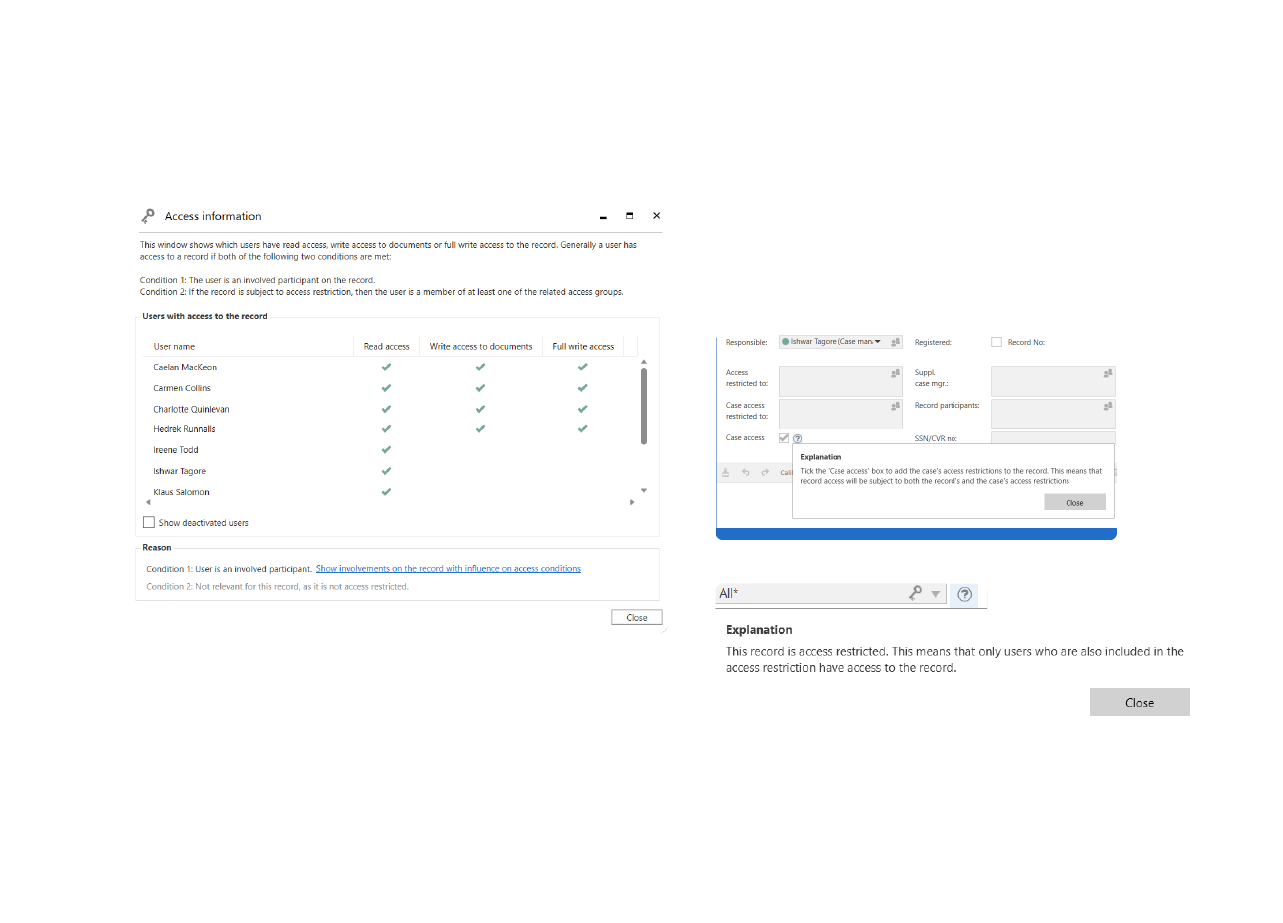

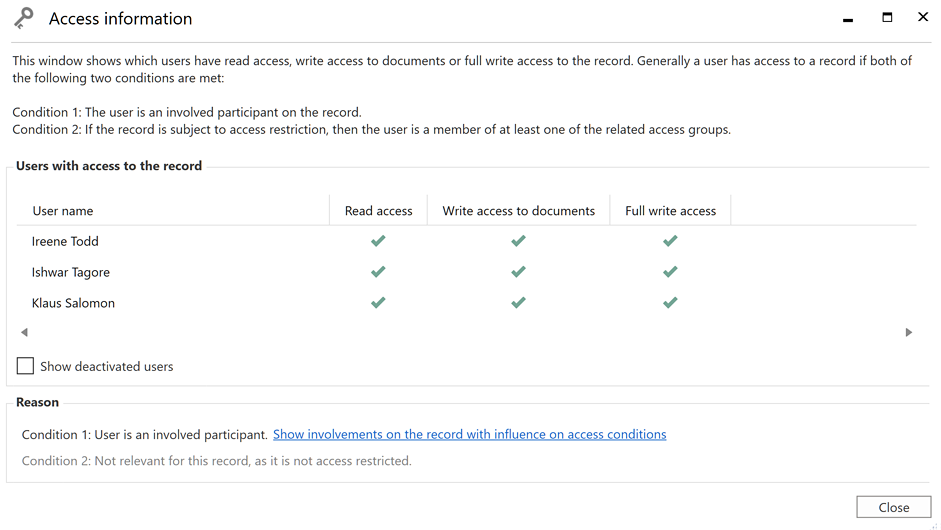

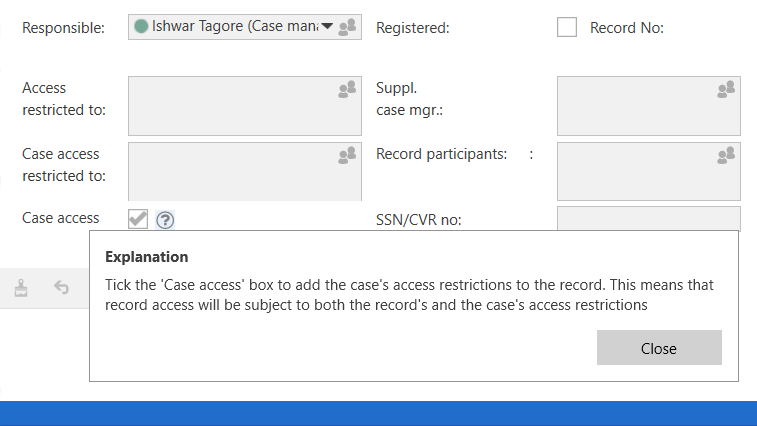

Zugriffsrechte stellen sicher, dass Verantwortlichkeiten und Berechtigungen klar definiert, einheitlich durchgesetzt und auf die Rollen und Richtlinien des Unternehmens abgestimmt sind.

Löschen Sie die Berechtigungen. Definieren Sie, wer sie ansehen, bearbeiten und genehmigen kann.

Sofortige Wirkung. Wenden Sie Änderungen sofort an.

Unterstützung bei Audits. Protokollieren Sie Zugriffsänderungen und Nutzung.

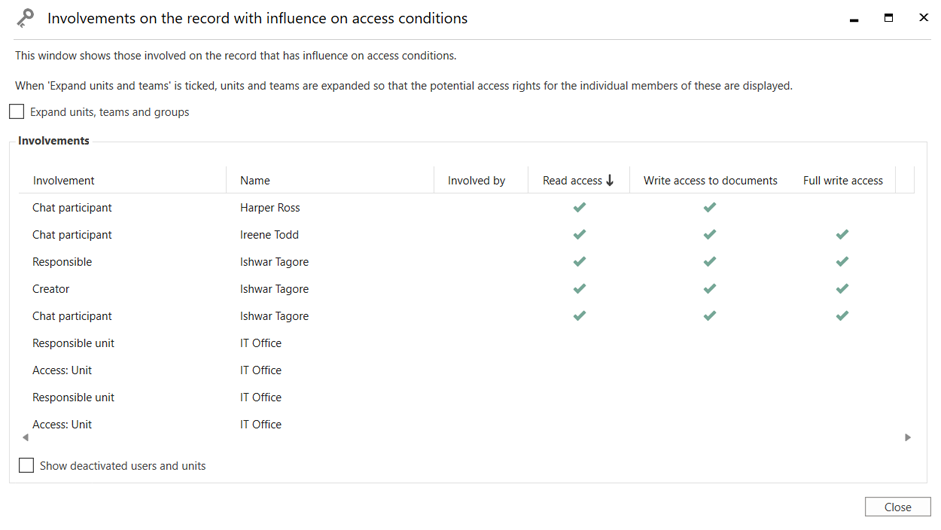

Granulare Berechtigungsverwaltung

Beschränken Sie den Zugriff auf vertrauliche Arbeit.

Stellen Sie sicher, dass nur autorisierte Rollen Aktionen genehmigen können.

Passen Sie die Berechtigungen an, wenn sich Rollen und Strukturen weiterentwickeln.

Berechtigungen werden nur über genehmigte Rollen gewährt.

Änderungen gelten sofort auf der gesamten Plattform.

Zugriffsänderungen und Nutzung werden protokolliert und nachvollziehbar.