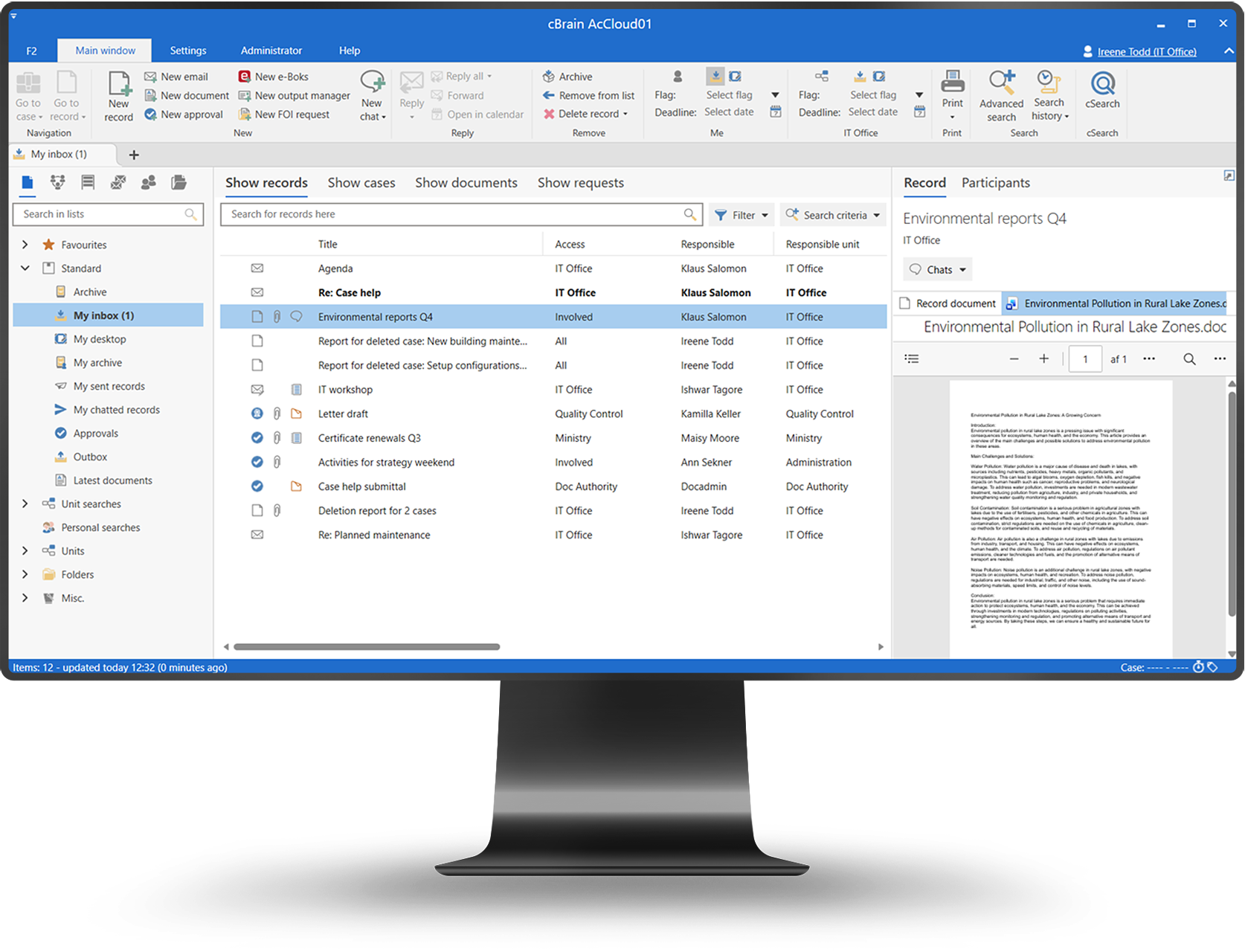

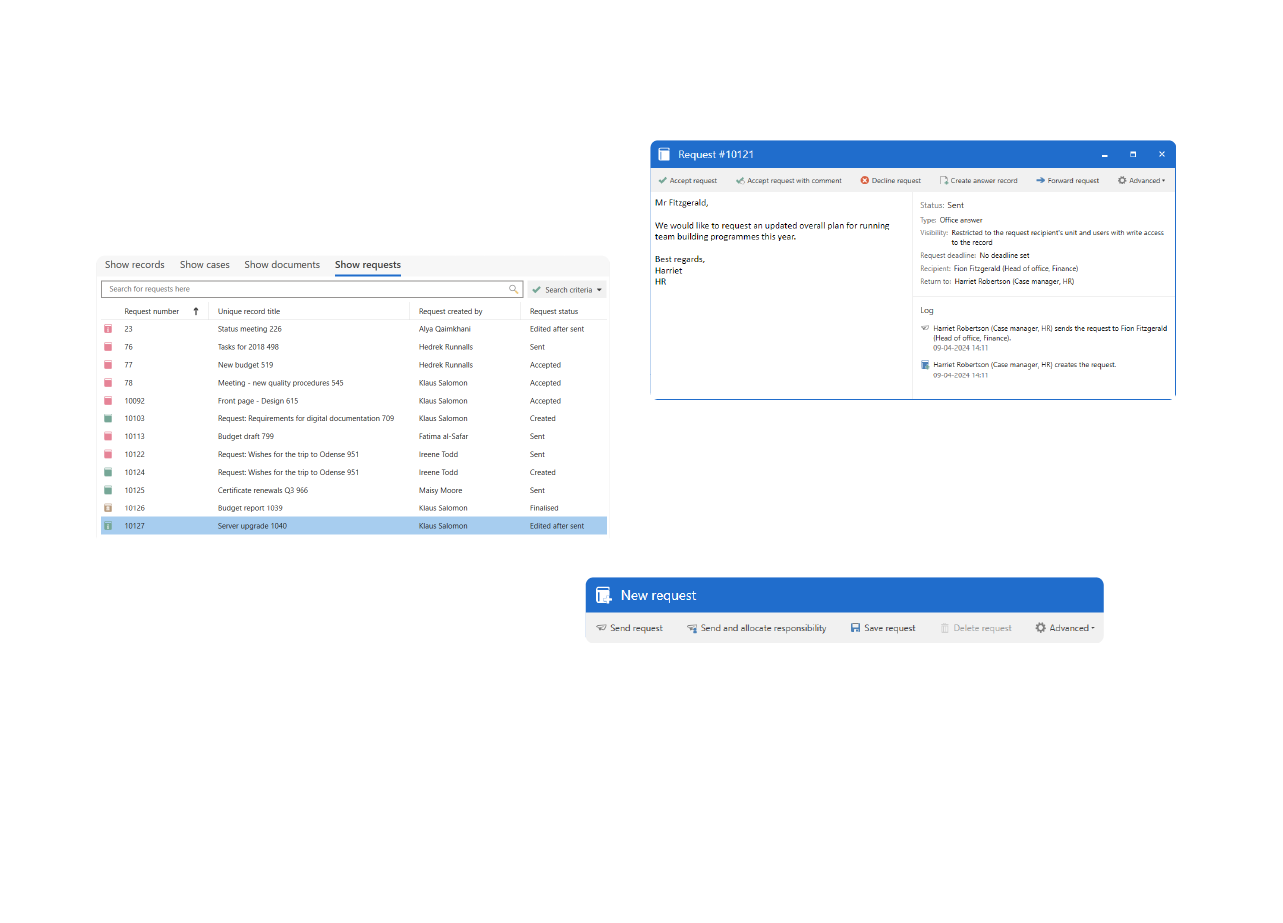

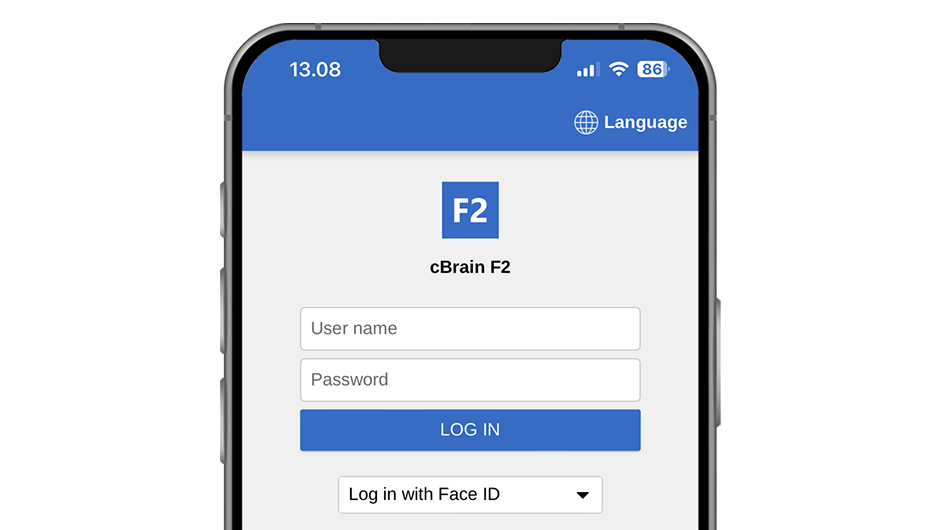

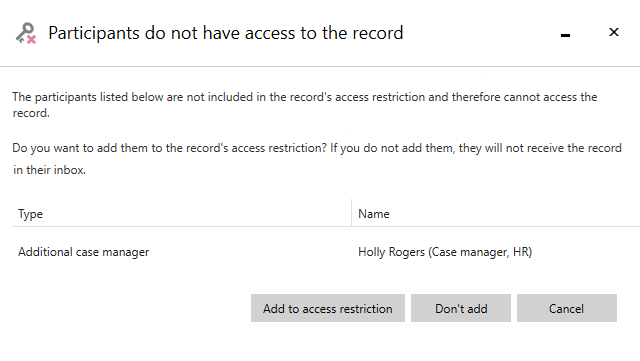

Die Zugriffskontrolle stellt sicher, dass Benutzer nur das sehen und entsprechend handeln, wozu sie berechtigt sind — egal, ob sie im Büro arbeiten oder Arbeiten überprüfen und genehmigen über F2-Manager und F2 Touch.

Überall sicher. Erzwingen Sie den Zugriff auf Desktop- und Mobilgeräten.

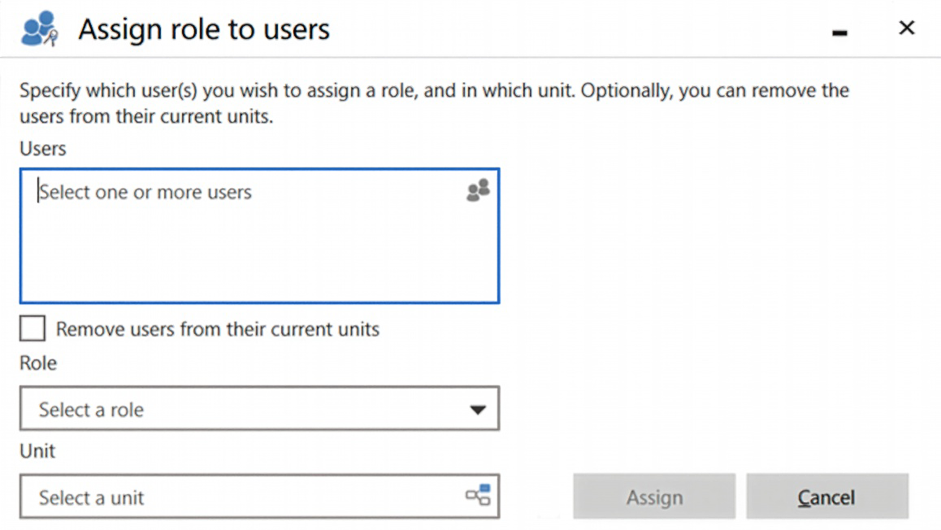

Rollenbasierte Regeln. Wenden Sie dieselben Berechtigungen konsistent an.

Reduziertes Risiko. Verhindern Sie unbefugten Zugriff und unbefugte Aktionen.

Rollenbasiertes Zugriffsmanagement

Zugriffsrechte werden zentral definiert und einheitlich durchgesetzt, unabhängig davon, ob Benutzer im Browser, F2 Manager oder F2 Touch arbeiten.

Unterstützen Sie sichere Entscheidungen von unterwegs.

Ermöglichen Sie sicheren Zugriff über Standorte und Geräte hinweg.

Schützen Sie vertrauliche Informationen konsequent.

Nur autorisierte Benutzer können Daten einsehen oder darauf reagieren.

Für den Zugriff sind authentifizierte und genehmigte Identitäten erforderlich.

Zugriffsbezogene Aktionen werden protokolliert und sind nachvollziehbar.