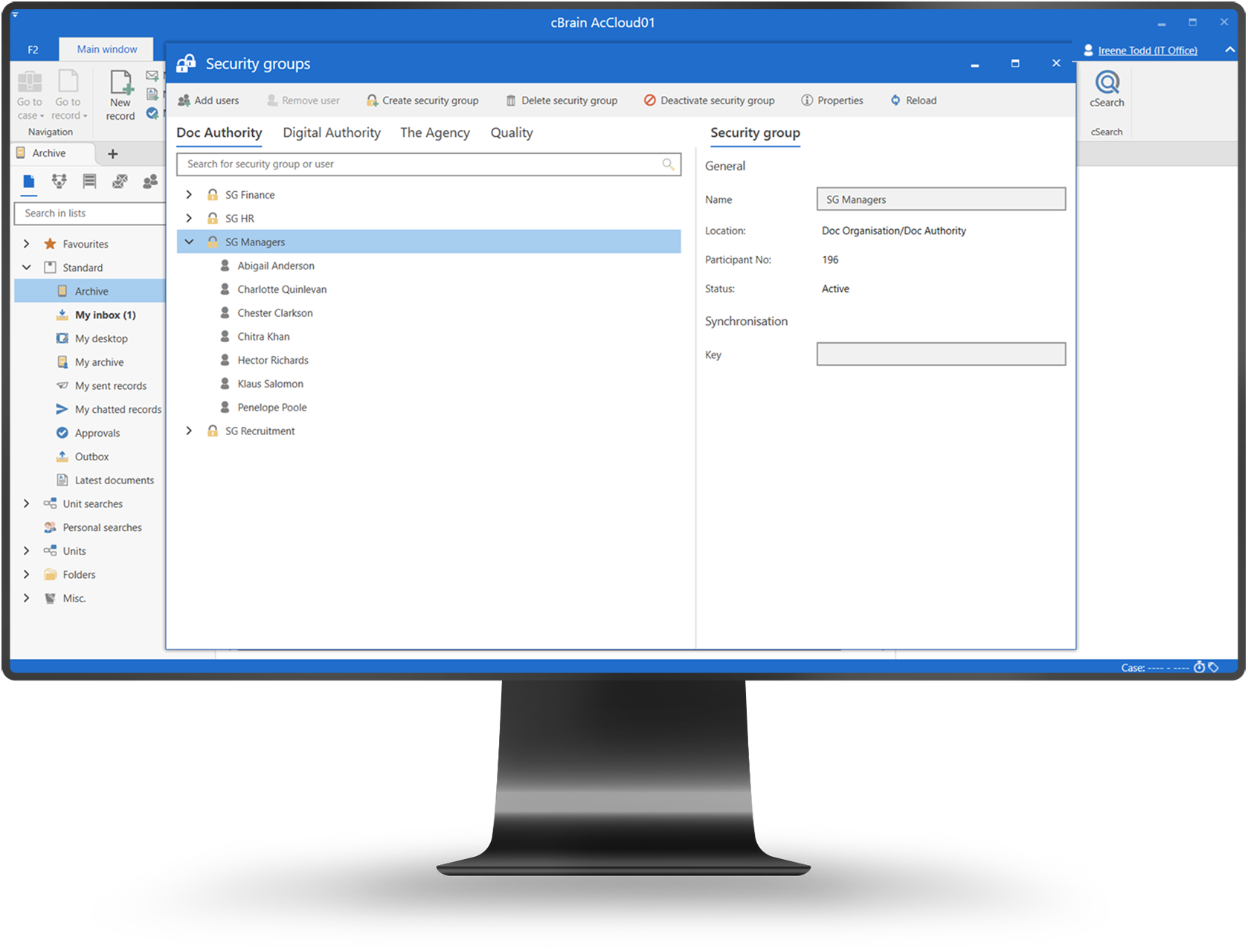

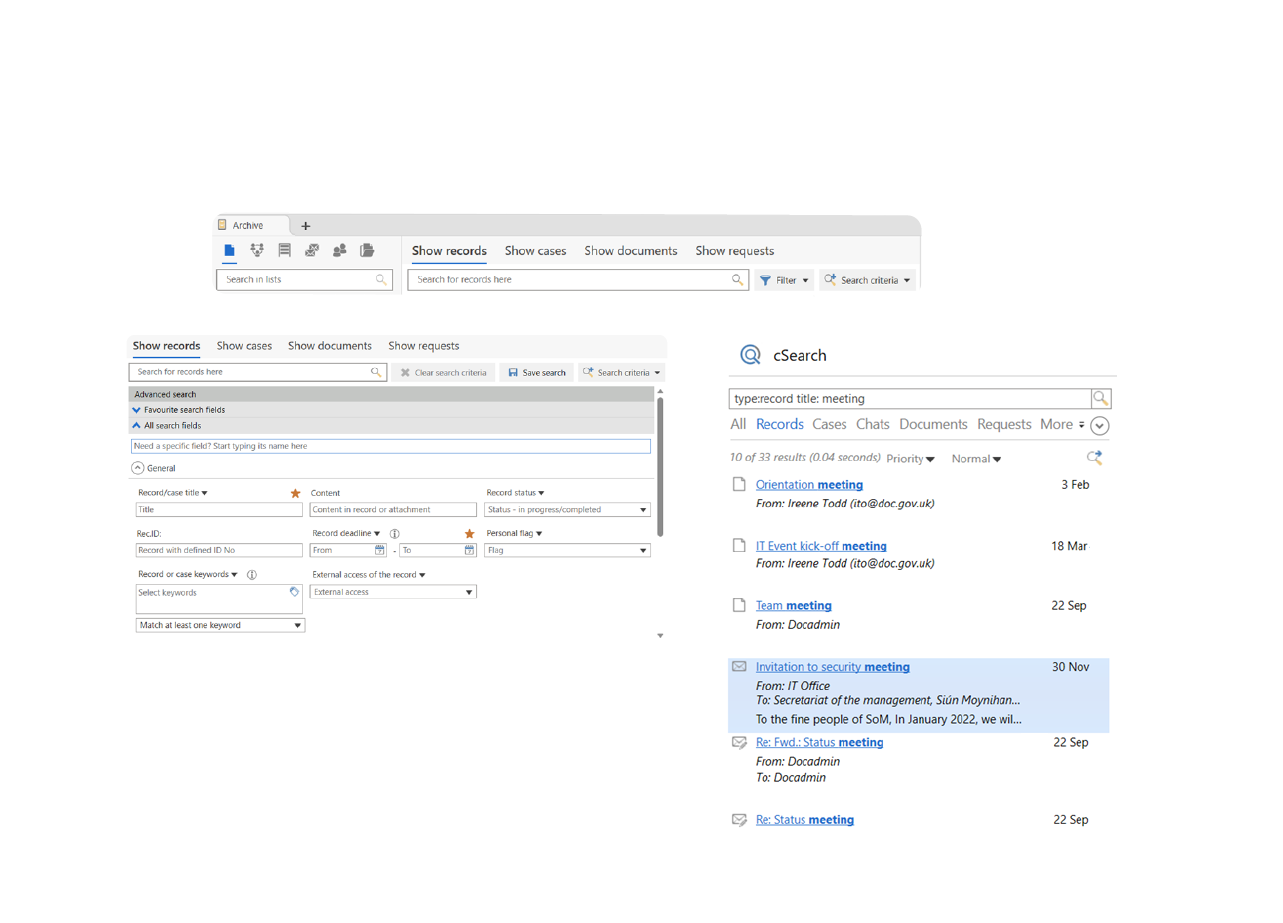

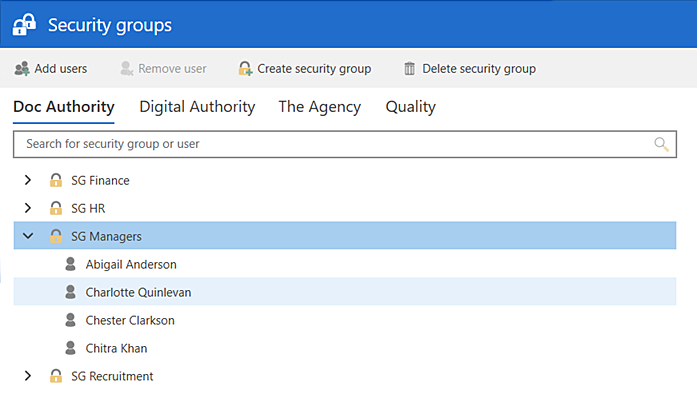

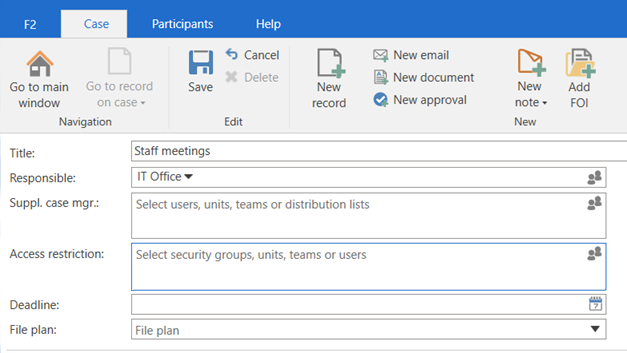

Sicherheitsgruppen vereinfachen die Zugriffsverwaltung, indem sie die Zuweisung und Verwaltung von Berechtigungen für Benutzergruppen und nicht für Einzelpersonen ermöglichen.

Vereinfachtes Management. Weisen Sie den Zugriff über Gruppen zu, nicht über Einzelpersonen.

Konsistente Rechte. Sorgen Sie für gleichen Zugang für gleiche Rollen.

Skalierbare Steuerung. Verwalten Sie den Zugriff effizient und skalierbar.

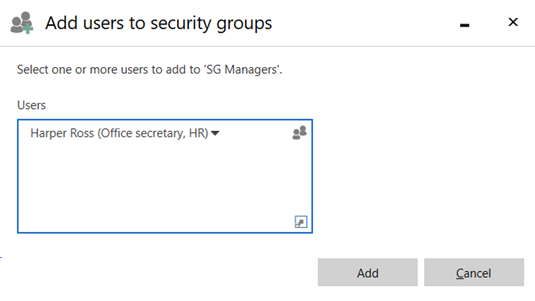

Gruppenbasiertes Zugriffsmanagement

Gewähren Sie neuen Mitarbeitern schnell den richtigen Zugriff.

Passen Sie den Zugriff an sich ändernde Teams und Rollen an.

Verwalten Sie den Zugriff effizient und skalierbar.

Gruppen und Berechtigungen werden zentral verwaltet.

Gruppen spiegeln formale organisatorische Rollen wider.

Gruppenänderungen und Zuweisungen werden protokolliert.